そもそもOUは何のために作るのか

ActiveDirectory環境の運用に携わっている人や環境でまちまちだと思いますが、OUを何のために作るのかを忘れてしまう時がありますよね。(よね?)少し思い出してみましょう。

OUの主な目的は下記の2つです。

<OUの目的リマインド>

1.ユーザーやコンピュータにグループポリシーを適用する

2.リソースへの権限を委任するためのグルーピングを行う

ここに「何となく見栄えよく整理したい」「部門ごとにユーザーを分けたい」なんて要望を取り入れると非常にややこしいことになってきます。実際に経験している方もいらっしゃるのではないでしょうか。

こんな人に見てほしい

下記のような人はぜひこの記事を参考にしてみてください。何か新しい発見があるかも知れません。

・ユーザー、コンピュータとかどうやって分ければよいか分からない。

・何となくで構成して、後で苦労したくない。もしくは今苦労してる。

・今の運用と比較してみたい。改善可能なら改善したい。

OU構成についての虎の巻

OU構成のベストプラクティスは以下の通りです。※マイクロソフトの担当の方にも確認をしている内容です!

1.明確な目的を持つOUのみを構成する

2.原則セキュリティフィルターは使用しない構成を検討する

3.OUの階層構造は統一された規則を作成する

4.GPO適用を意識した構成とする

5.管理の委任は個人ではなくグループに対して行う

6.管理の委任は必要な権限だけ行う

7.頻繁に構成変更されないOU構成とする

8.セキュリティレベル毎に隔離されたオブジェクトを格納する為のTier別のOUを構成する

9.クラウド連携を意識した構成とする

それぞれについて簡単に説明していきます。

1.明確な目的を持つOUのみを構成する

冒頭のOUの目的を忘れて意味のないOUをたくさん作ってしまうと後から管理が大変になります。またあいまいな役割のOUにリソースを追加する事で脆弱性を高めることになる場合もあります。

2.原則セキュリティフィルターは使用しない構成を検討する

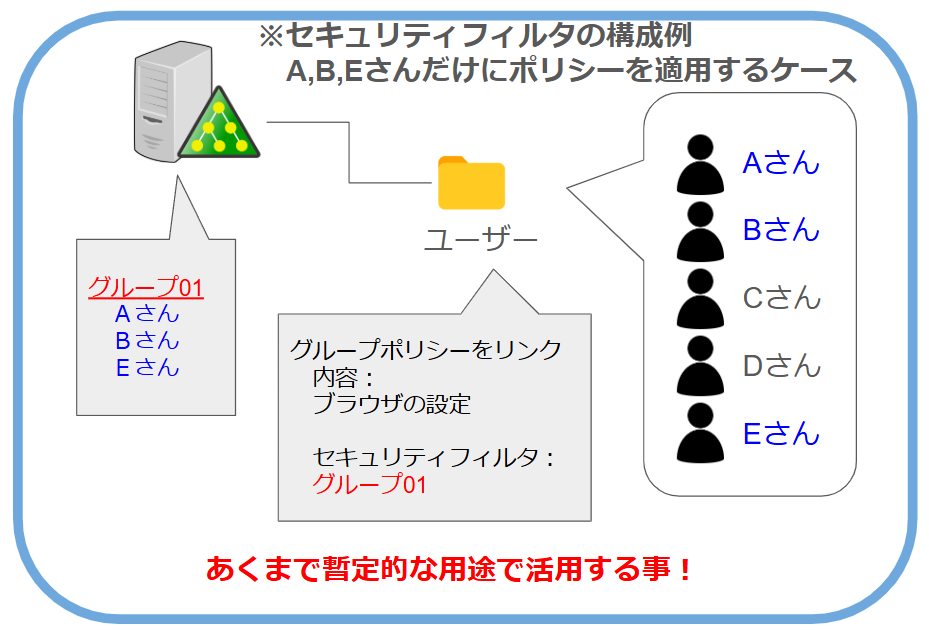

通常グループポリシーはリンクしたOU配下のリソースすべてに適用されますが、時としてOU配下のリソースへの適用も分けたいときがあります。この時に使える機能のひとつがセキュリティフィルターです。

セキュリティフィルターは、例えば全社的に適用したいポリシーがあるが先行で内部の数名分にまずは適用したい、といったときに非常に高い効果を発揮しますが、恒常的に設定すると構成がややこしくなってしまう場合があります。あくまで一時的・暫定的な方法として活用しましょう。

3.OUの階層構造は統一された規則を作成する

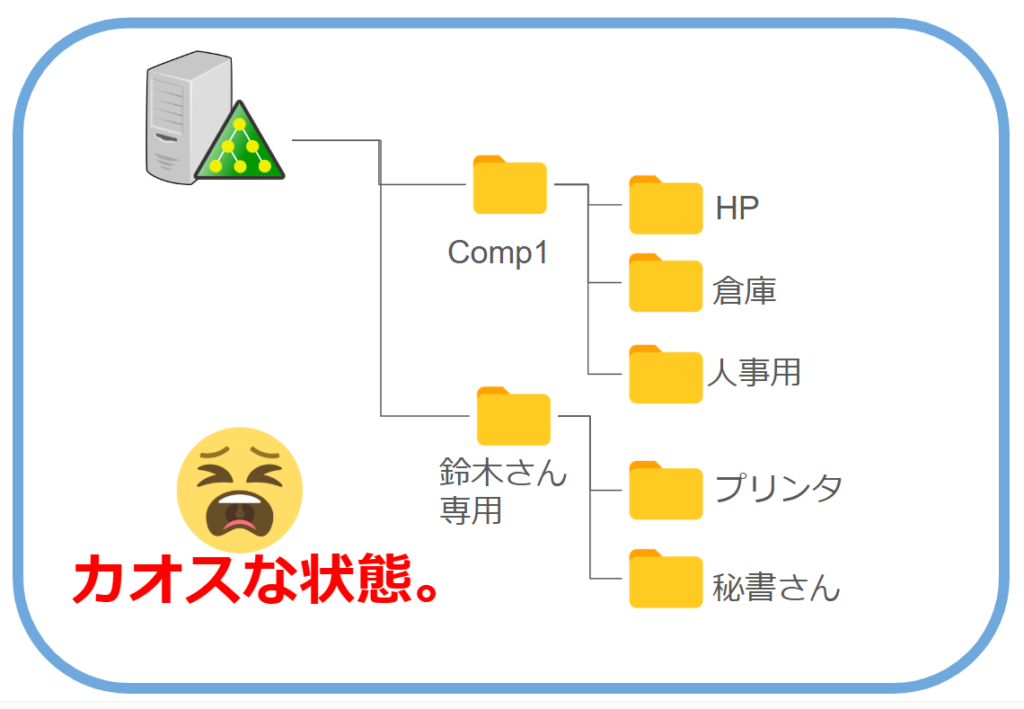

やっつけでいろんな要望に対応していると、いつの間にか構成がカオスな状態に。。。小さな組織ならリカバリ可能だとしてもADとの連携システムが多数稼動するような大きな環境ではこれらの構成を担当者の一存ですぐに変更できない場合もあり、のちに厄介な管理上の負債をかかえることになります。気を付けましょう。

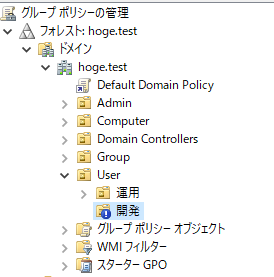

4.GPO適用を意識した構成とする

リンク設定忘れを防ぎ、管理性を向上させるためGPOはなるべく上位階層から適用できるように構成しましょう。継承のブロックは暫定的な用途以外ではなるべく使わない方がよいです。

適用されなくなる

5.管理の委任は個人ではなくグループに対して行う

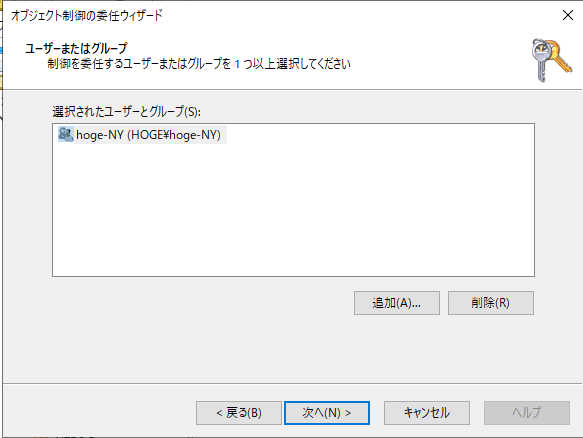

OUにはドメインを管理する担当者以外に特定の操作を任せたい場合、制御の委任という操作が可能です。この委任をする際に個人を指定すると急な人事異動や組織変更の際に余計な管理上の負荷がかかるので、グループに対して付与しましょう。

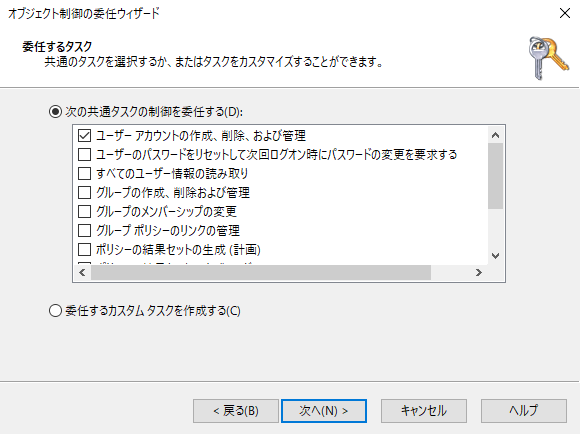

6.管理の委任は必要な権限だけ行う

制御を委任する場合でも「フルコントロール」をむやみに与えず、例えばユーザーの管理だけをしてほしいのであれば「ユーザーアカウントの作成、削除、および管理」だけを選択する、など必要最低限な権限付与を心がけましょう。

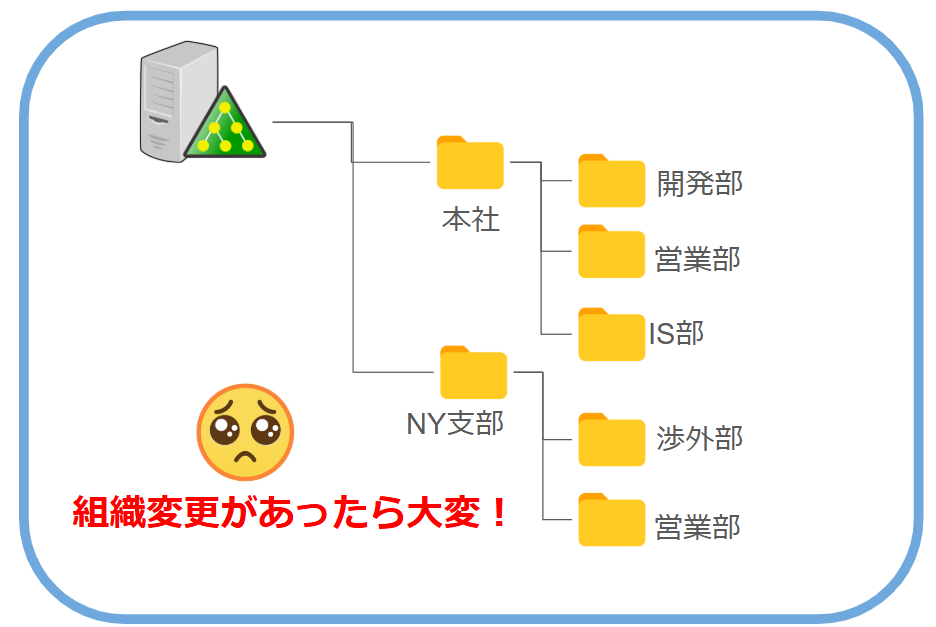

7.頻繁に構成変更されないOU構成とする

例えば組織構成をOUに反映した場合、一見きれいにまとまっているように思えますが、組織の変化がある度にOU構成の見直しが必要だったり、また個人の人事異動にも対応する必要があったりと運用負荷が増大する要因となります。やめましょう。

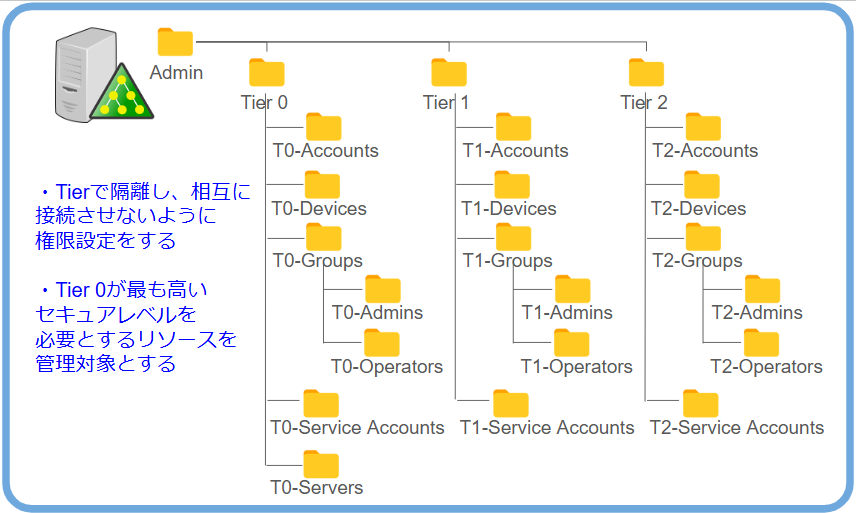

8.セキュリティレベル毎に隔離されたオブジェクトを格納する為のTier別のOUを構成する

管理の大きな単位としてTierを用います。例えば下記のような分け方を想定してみましょう。

Tier 0・・・ドメイン管理者権限を持つアカウントやセキュアな管理を必要とするサーバ、それらを管理するサービスアカウントなど

Tier 1・・・通常管理とするサーバやそれらを管理するサービスアカウントなど

Tier2・・・PCや一般ユーザー、それらを管理するアカウントなど

9.クラウド連携を意識した構成とする

クラウドとはいわゆるEntra ID(旧Azure AD)環境などのIDaaSのことです。一般的にはEntra ID Connect(旧Azure AD Connect)でEntra IDとユーザー情報の連携を取ることがありますが、これを行うOUと行わないOUを分けることを指しています。

まとめ

OU構成を意識することは運用負荷の低減はもちろんの事、GPO適用の複雑化によるトラブルやセキュアな構成をとれていない脆弱な抜け道を作ってしまうことを防止することにも繋がります。管理者としてはこれらを忘れずに、たまには現行の設定を棚卸することも検討しましょう!

僕の職場は前任者が仕掛けた委任の継承ブロックをなかなか変更できずにいるのでポリシーのスコープ管理が割と大変です。なるべくシンプルにする事も大事ですね!

コメント